Mehr Sicherheit von Cloud-Anwendungen

Integrierte Angriffserkennung und -blockierung in Echtzeit

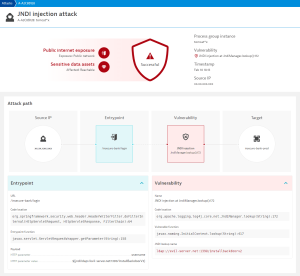

Dynatrace hat das Application Security Module erweitert. Es bietet nun eine automatische Erkennung und Abwehr von Angriffen in Echtzeit. Dies schützt vor Injection-Attacken, die kritische Schwachstellen wie Log4Shell ausnutzen.

Damit ergänzt Dynatrace bestehende Funktionen wie die automatische Erkennung von Runtime-Schwachstellen in Cloud-nativen Anwendungen und Container-Workloads. Nun können Unternehmen ihre Anwendungen in Echtzeit schützen und die DevSecOps-Automatisierung erhöhen, um die Sicherheit ihrer digitalen Services zu verbessern und den Durchsatz zu beschleunigen.

Dynatrace Smartscape bietet eine kontinuierlich und automatisch aktualisierte Topologie. Davis, die KI-Engine der Dynatrace-Plattform, sorgt für Echtzeit-Visibility und Priorisierung von Schwachstellen. Diese Kombination ermöglicht es Dynatrace, die Sicherheit von Anwendungen zu verbessern, und zwar durch:

- Präzise Identifizierung und Priorisierung von Schwachstellen – Teams erhalten ein klares Verständnis der wichtigsten Sicherheitslücken, die es zu beheben gilt. Sie müssen keine Zeit mehr mit der Suche nach falsch positiven Ergebnissen verbringen.

- Proaktive Behebung von Schwachstellen – Das ermöglicht die Integration in DevOps-Toolchains, einschließlich Angeboten wie Atlassian, Slack und ServiceNow.

- Automatische Erkennung und Abwehr von Angriffen – Die Lösung bietet Selbstschutz der Runtime-Anwendung für die wichtigsten Bedrohungen laut Open Web Application Security Project (OWASP). Dazu gehören SQL Injections und Command Injections.