Standards für Plug&Produce

Sicherheit automatisiert beurteilen

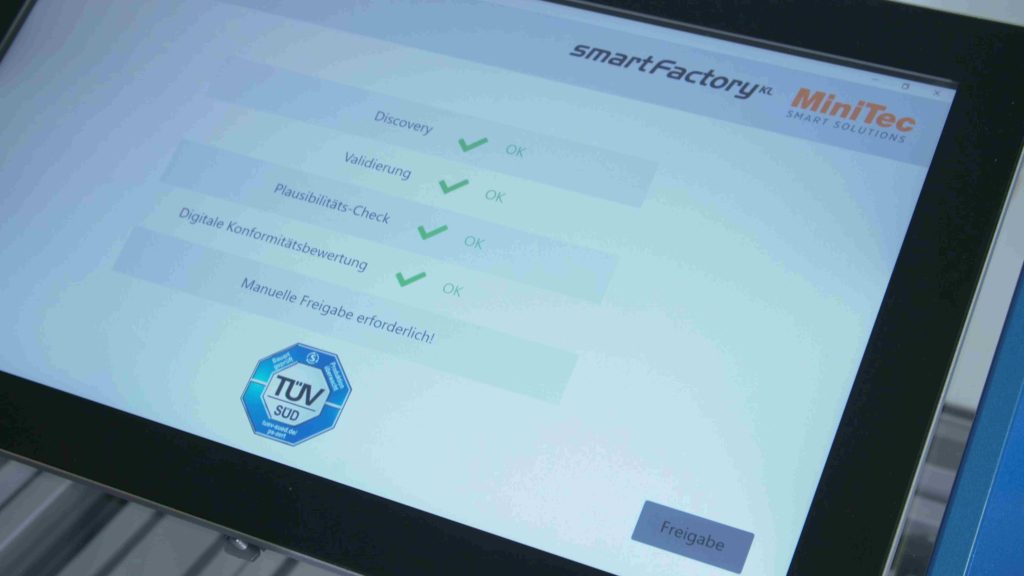

Konfigurieren Unternehmen Anlagen neu, muss deren Sicherheit manuell bewertet werden. Eine automatisierte Bewertung wäre zwar effizienter, allerdings fehlen Standards. TÜV Süd erarbeitet mit der Technologie-Initiative SmartFactoryKL eine Basis dafür.

Sicherheit von verketteten Maschinen bewerten Sicherheit von verketteten Maschinen bewerten

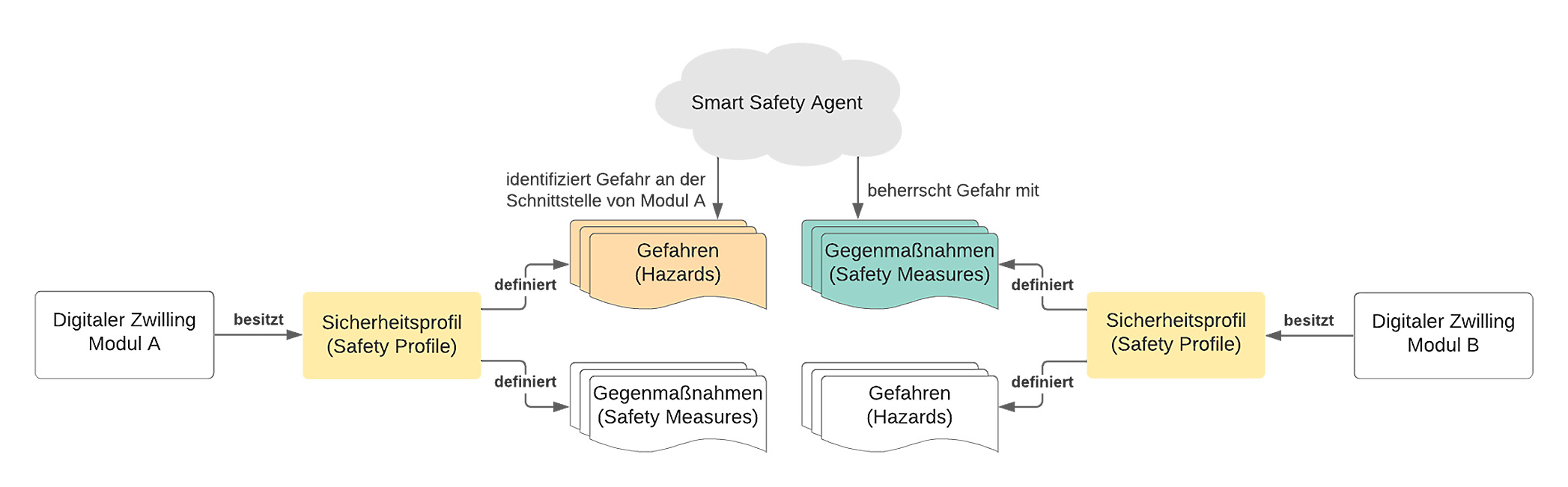

Modulare Industrie 4.0-Anlagen unterliegen den gleichen regulatorischen Anforderungen wie konventionelle Anlagen. Die obligatorische Sicherheitsbeurteilung gilt somit nicht nur für einzelne, sondern auch für verkettete Maschinen. Die jeweilige Überprüfung ist wichtig, denn neue Gefährdungen ergeben sich meist insbesondere an den Schnittstellen von einer Maschine zur anderen oder im Zusammenspiel mit dem Werkstück und dessen Werkstoff. Die geänderte Gefährdungssituation entsteht also erst durch die Kombination bzw. Interaktion der Assets. Deshalb erfordert jede Änderung an der Zusammenstellung oder Konfiguration eine Sicherheitsbewertung und eine Freigabe der Anlage zur Produktion durch die Betreiberin. Mit der Verwaltungsschale liegen alle relevanten Safety-Daten auf der digitalen Ebene, sodass die Bewertung durch Software in der Gestalt des Smart-Safety-Agenten vorgenommen werden kann.

Noch ist es eine Vision: Innerhalb kürzester Zeit wird die modulare Produktionsanlage neu zusammengestellt, um den Durchsatz zu erhöhen oder ein anderes Produkt zu fertigen. Die dafür erforderliche Sicherheitsbewertung übernimmt sinngemäß die Anlage selbst und erteilt sich die Betriebsfreigabe. Dieses ‚Plug & Produce‘ genannte Konzept bietet in der Theorie viele Vorteile. So können Betreiber schnell auf schwankende Marktanforderungen reagieren und die Auslastung optimieren. In der Praxis ist dieser Ansatz allerdings noch nicht verbreitet. Die einfache Zusammenarbeit unterschiedlicher Module ist zwar möglich, doch eine geänderte Konfiguration erfordert eine aktualisierte Risiko- und Gefährdungsbeurteilung. Der Anlagenstillstand und die Sicherheitsbewertung kosten jedoch Zeit und Geld. Häufige Konfigurationswechsel werden dadurch mitunter unwirtschaftlich. Das Manufacturing Execution System (MES) HYDRA optimiert Produktionsprozesse für Fertigungsunternehmen, um Wettbewerbsvorteile zu erzielen. ‣ weiterlesen

MES-Integrator und 360-Grad-Partner für optimierte Fertigung

Einheitliche Semantik

Eine automatisierte Sicherheitsbewertung setzt eine einheitliche Sicherheitssemantik voraus, die es bislang noch nicht gibt. Aus diesem Grund arbeitet TÜV Süd gemeinsam mit der Technologie-Initiative SmartFactoryKL an einem Konzept, das die generellen Anforderungen definiert und für alle Hersteller und Betreiber gleichermaßen geeignet sein soll. Einen ersten Entwurf für einen Lösungsansatz mit dem digitalen Zwilling hat das Expertengremium im Whitepaper ‚Safety-Anforderungen an die digitale Maschinenrepräsentanz 2020‘ veröffentlicht.

Informationen in der Verwaltungsschale

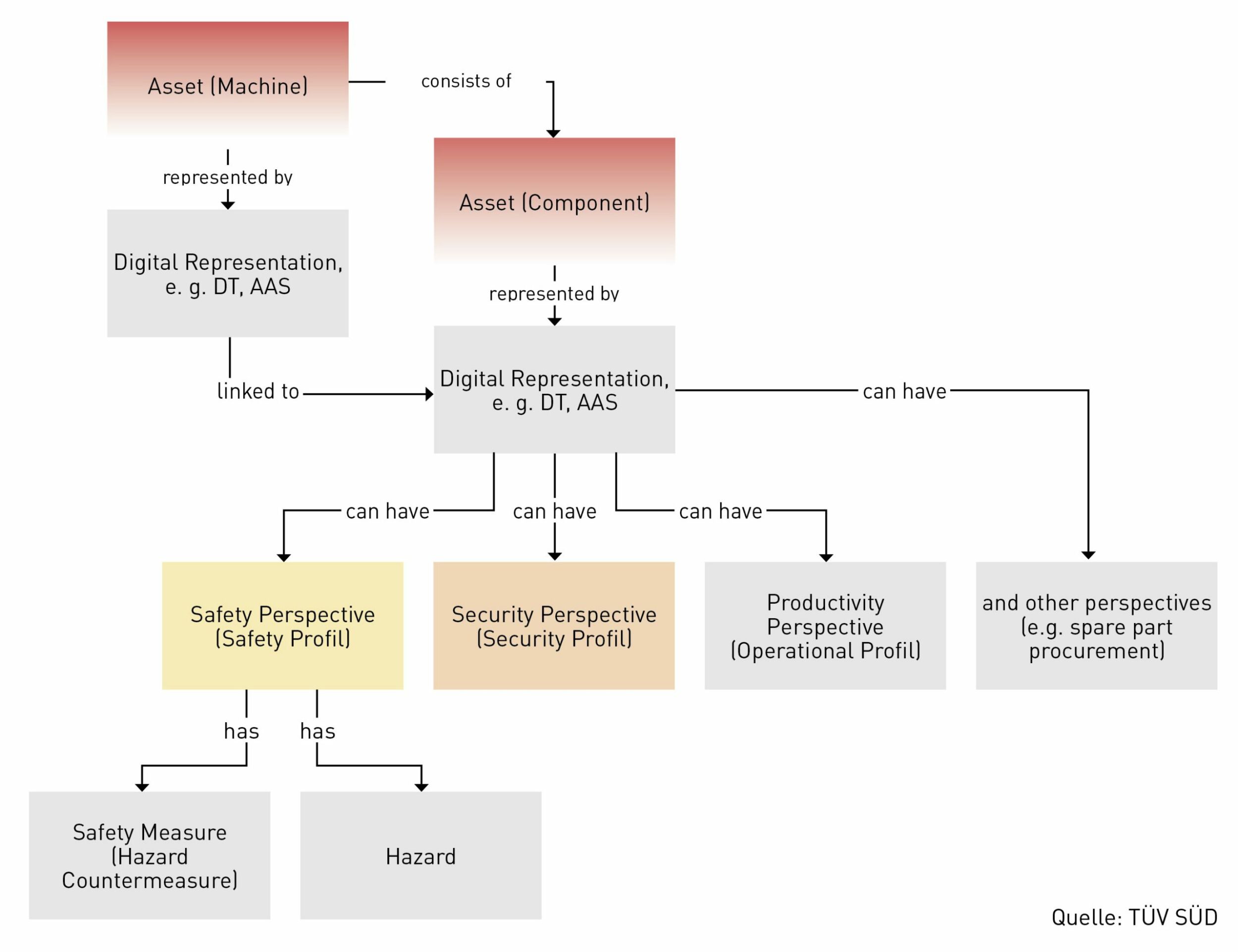

Der optimale Speicherort für die sicherheitsrelevanten Daten ist die jeweilige Verwaltungsschale (VWS). Sie ist das digitale Abbild eines physischen Assets – z.B. einer Komponente oder Maschine. Wie bei einem digitalen Pass sind darin alle Informationen gespeichert, die das Modul charakterisieren. Dabei besteht die Verwaltungsschale in der Regel aus verschiedenen Teilen: ein allgemeiner Teil identifiziert die Komponente, weiterführende Teile enthalten die charakteristischen Merkmale der Instanz wie etwa Leistungsangaben, Statusinformationen, Betriebsparameter und Grenzwerte für den Betrieb.

Automatisch bewerten

In der Verwaltungsschale können alle Informationen hinterlegt werden, die aus organisatorischen, fachlichen und ereignisabhängigen Aspekten wichtig sind. Sicherheitsrelevante Daten werden der fachlichen Kategorie zugeordnet und betreffen sowohl Safety als auch Security. Die Herausforderung besteht darin einen Datenbestand und eine Semantik zu entwickeln, mit der die Sicherheitsbewertung automatisiert ablaufen kann. Dafür müssen auch jene Gefährdungen und Risiken erkannt und beurteilt werden, die sich erst aus der Kombination bzw. Verkettung von zwei oder mehr Maschinenmodulen ergeben. Ein in der Verwaltungsschale hinterlegter Katalog oder eine Liste der Komponenten genügt dabei nicht. Die Daten müssen zudem ausführlich und in einer maschinenlesbaren Form hinterlegt sein, sodass eine Software Zusammenhänge ermitteln kann. Anschließend muss dann geprüft werden, ob die vorhandenen Schutzeinrichtungen und Sicherheitsvorkehrungen geeignet sind, den neu auftretenden Gefährdungen zu begegnen.

Smart-Safety-Agent

Dabei spielt der sogenannte Smart-Safety-Agent eine Rolle: Ergibt sich aus der neuen Kombination von Maschinen, Parametrierung, Werkstück oder Werkstoff eine neue Gefährdung, stellt er ihr automatisch die verfügbaren Schutzmaßnahmen gegenüber und bewertet sie hinsichtlich der Effizienz und Wirksamkeit. Für die Zuordnung einer Schutzmaßnahme ist eine einheitliche Safety-Semantik nötig, da die natürliche Sprache mit unterschiedlichen Worten für vergleichbare Situationen Schwierigkeiten mit sich bringt.

Selbstständig entscheiden

Der Smart-Safety-Agent muss ferner erkennen und verstehen können, dass je nach Produktions- und Umgebungsbedingungen auch unterschiedliche Schutzmaßnahmen anwendbar sind. Ein Beispiel ist etwa ein fahrerloses Transportsystem (FTS), das mit einem anderen Gegenstand zusammenzustoßen droht. Vereinfacht dargestellt, kann die Kollision durch drei Schutzmaßnahmen verhindert werden. Das FTS kann anhalten, die Route ändern oder eine neue Fahrspur anfragen. Die bislang übliche Schutzmaßnahme der Funktionalen Sicherheit ist ‚anhalten‘. Ist der Smart-Safety- Agent in der Lage, die Situation zu analysieren, muss das Fahrzeug dies nicht zwangsläufig tun. Stattdessen könnte das FTS je nach Umgebung auch ausweichen. Die Einrichtungen der Funktionalen Sicherheit werden dabei nicht ersetzt, sondern erweitert: Scheitert die Kommunikation oder die Analyse der Situation, greifen immer die Systeme der Funktionalen Sicherheit – das FTS bleibt stehen. Ein smartes Safety-Konzept kann somit die Produktivität steigern, ohne das Sicherheitsniveau zu senken.

Modulare Industrie 4.0-Anlagen unterliegen den gleichen regulatorischen Anforderungen wie konventionelle Anlagen. Die obligatorische Sicherheitsbeurteilung gilt somit nicht nur für einzelne, sondern auch für verkettete Maschinen. Die jeweilige Überprüfung ist wichtig, denn neue Gefährdungen ergeben sich meist insbesondere an den Schnittstellen von einer Maschine zur anderen oder im Zusammenspiel mit dem Werkstück und dessen Werkstoff. Die geänderte Gefährdungssituation entsteht also erst durch die Kombination bzw. Interaktion der Assets. Deshalb erfordert jede Änderung an der Zusammenstellung oder Konfiguration eine Sicherheitsbewertung und eine Freigabe der Anlage zur Produktion durch die Betreiberin. Mit der Verwaltungsschale liegen alle relevanten Safety-Daten auf der digitalen Ebene, sodass die Bewertung durch Software in der Gestalt des Smart-Safety-Agenten vorgenommen werden kann.