Info-Stealer-Kampagne

Gefälschte Mails verbreiten Malware

Check Point Research (CPR), die Spezialisten-Abteilung von Check Point Software Technologies, hat eine laufende und gezielte Cyber-Angriffskampagne entdeckt, die deutsche Autohäuser als Deckmantel nutzt.

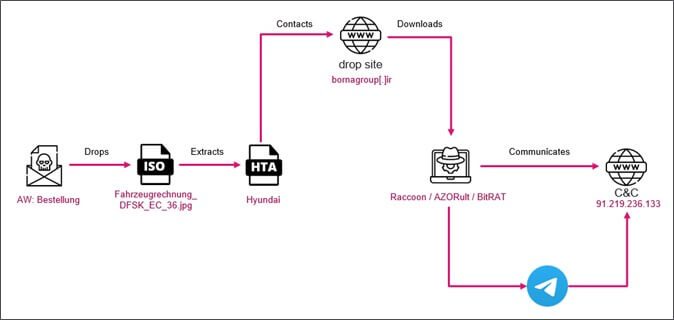

Ziel der Attacken war es, verschiedene Arten von Malware zum Diebstahl von Informationen einzusetzen. Die Drahtzieher hinter der Aktion registrierten zunächst mehrere ähnlich aussehende Domains, die allesamt existierende deutsche Autohäuser imitierten. Die Domains wurden später zum Versenden von Phishing-E-Mails und zum Hosten der Malware-Infrastruktur verwendet. CPR verfolgte die Malware zurück und stieß dabei auf eine iranische Website, die als Hosting-Site verwendet wurde und nicht von einer Regierung betrieben wird. Die neunte Ausgabe von Rockwell Automations „State of Smart Manufacturing“ Report liefert Einblicke in Trends und Herausforderungen für Hersteller. Dazu wurden über 1.500 Fertigungsunternehmen befragt, knapp 100 der befragten Unternehmen kommen aus Deutschland. ‣ weiterlesen

KI in Fertigungsbranche vorn

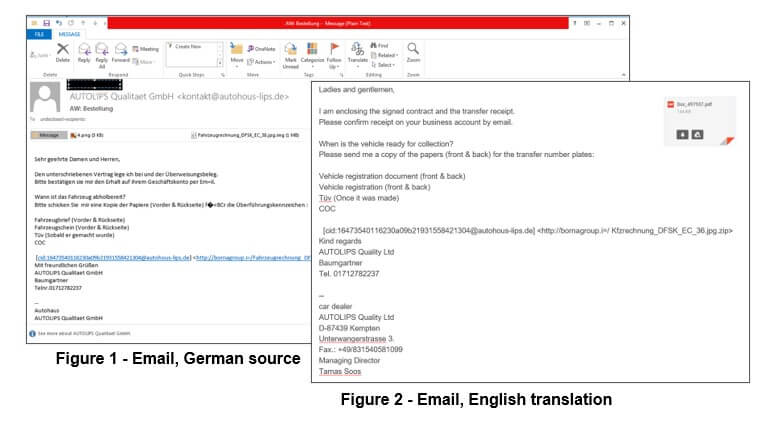

Die Angreifer richteten zuerst Mailserver mit eigenen Domänen ein und nutzten diese für den Versand von E-Mails. Diese sollten Aufmerksamkeit erregen, indem sie auf verschiedene Autoangebote hinwiesen. Den E-Mails fügten sie Dokumente wie Verträge und Quittungen bei, die sich auf die angeblichen Geschäfte bezogen. Diese HTA-‚Dokumente‘ wurden in ISO/IMG-Dateien archiviert. Sobald sie angezeigt wurden, luden die Bedrohungsakteure Malware herunter und führten sie auf dem Computer der Zielpersonen aus, um Informationen zu stehlen.

Die Identität der Drahtzieher hinter dem Angriff ist in diesem Fall nicht klar. CPR fand gewisse Verbindungen zu iranischen nichtstaatlichen Organisationen, aber es ist unklar, ob es sich um legitime Websites handelte, die kompromittiert wurden, oder ob es eine tiefere Verbindung zu dieser Operation gibt.