Angriffsfläche für Cyberkriminelle

CNC-Maschinen als Sicherheitsrisiko

Trend Micro hat eine Studie veröffentlicht, in der sich der Security-Spezialist mit Cyberrisiken für CNC-Maschinen beschäftigt. Durch Digitalisierungsbemühungen der Industrie 4.0 werden diese Anlagen zunehmend vernetzt, was sie zu einem Ziel für Cyberangriffe macht.

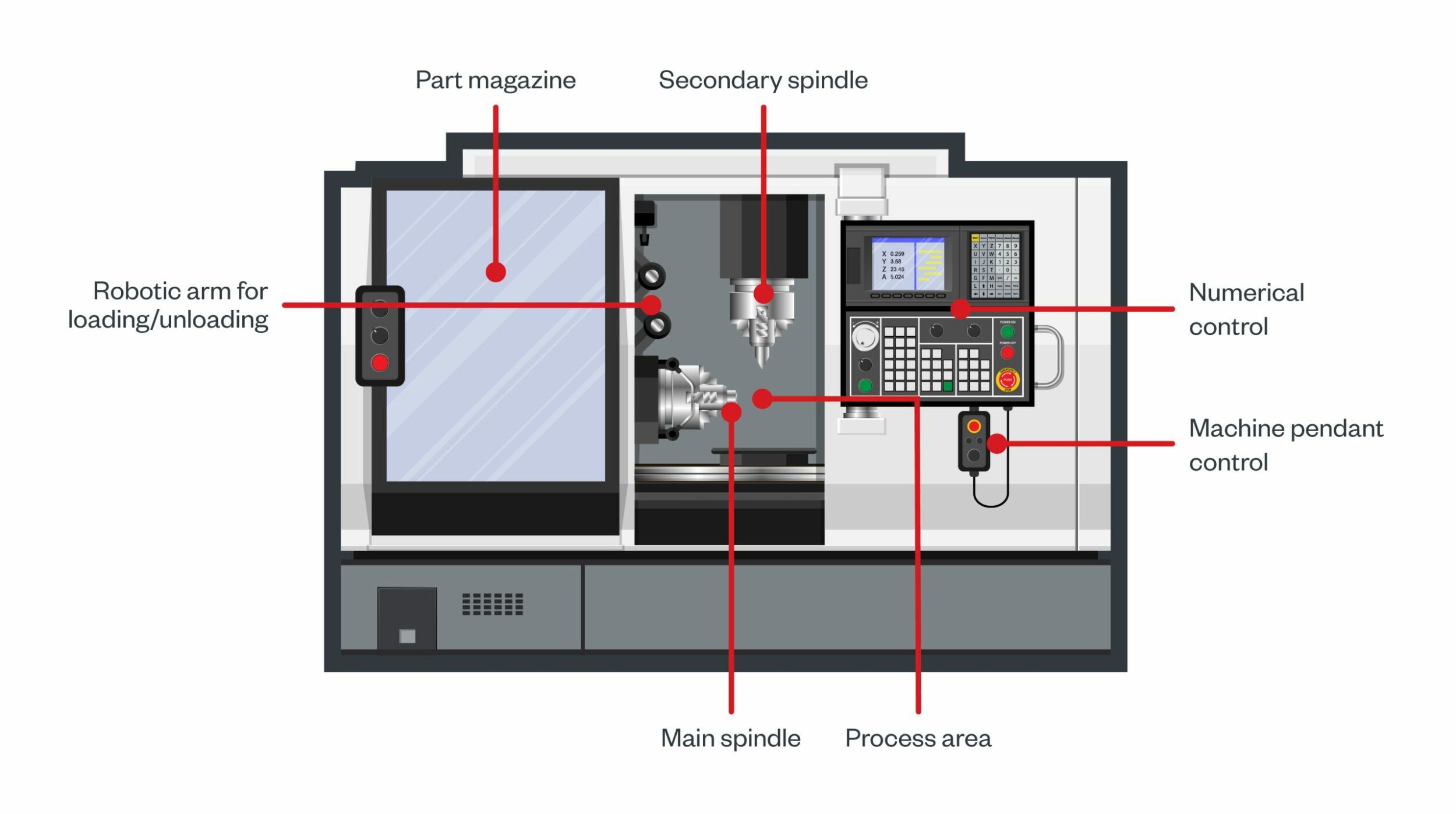

CNC-Maschinen (Computer Numerical Control) sind in vielen Fabrikhallen zu finden und ermöglichen die Massenproduktion komplexer Produkte mit großer Präzision und Geschwindigkeit. Gleichzeitig können sie ihre Betreiber und Hersteller zunehmend ins Fadenkreuz von Cyberkriminellen bringen, wie aus einer Studie von Trend Micro hervorgeht.

Der IT-Sicherheitsanbieter kooperierte bei dieser Forschungsarbeit mit Celada, einem italienischen Händler und Integrator von Industriemaschinen, der mehrere Maschinen bereitstellte. Die Untersuchung befasst sich mit den Risiken, denen CNC-Maschinen bei der Integration in vernetzte Fabriken ausgesetzt sind, und wurde bei vier für die CNC-Branche repräsentativen Anbietern durchgeführt, die aufgrund ihrer Größe und Marktpräsenz ausgewählt wurden.

Werden CNC-Anlagen vernetzt, sind sie neuen Bedrohungen ausgesetzt, die ein breites Spektrum an Angriffsszenarien abdecken können. Dazu zählen etwa: Die neunte Ausgabe von Rockwell Automations „State of Smart Manufacturing“ Report liefert Einblicke in Trends und Herausforderungen für Hersteller. Dazu wurden über 1.500 Fertigungsunternehmen befragt, knapp 100 der befragten Unternehmen kommen aus Deutschland. ‣ weiterlesen

KI in Fertigungsbranche vorn

Angriffe, die unmittelbare physische Schäden verursachen können – Cyberkriminelle können den internen Konfigurationsstatus oder die Parameter einer CNC-Maschine manipulieren, um ihr Verhalten zu beeinflussen und dadurch die Maschine selbst, ihre Teile oder die Werkstücke zu beschädigen.

Denial-of-Service-Angriffe – Cyberkriminelle, die eine Produktionsstätte sabotieren wollen, können den Betrieb behindern, indem sie die Funktionalität einer CNC-Maschine, etwa ihr Werkzeugverwaltungssystem, verändern oder Alarme auslösen. Es ist auch möglich, eine CNC-Maschine mit Ransomware zu sperren und dann ein Lösegeld zu verlangen.

Hijacking – Angreifer können die Werkzeugkompensationsparameter einer CNC-Maschine ändern oder die Logik parametrischer Programme manipulieren, um Mikrodefekte einzuführen und so fehlerhafte Teile oder Komponenten zu erzeugen, die für die Angreifer von Interesse sind.

Datendiebstahl – Cyberkriminelle können Netzwerkprotokolle und -funktionen missbrauchen, um vertraulichen Programmcode oder Produktionsinformationen zu exfiltrieren. So können sie beispielsweise herausfinden, wie etwas produziert wird, wie viele Teile hergestellt werden, von wem und in welchem Zeitrahmen dies geschieht, etc. Das Manufacturing Execution System (MES) HYDRA optimiert Produktionsprozesse für Fertigungsunternehmen, um Wettbewerbsvorteile zu erzielen. ‣ weiterlesen

MES-Integrator und 360-Grad-Partner für optimierte Fertigung

„Als Reaktion auf die Ergebnisse unserer Untersuchung hat das Industrial Control Systems Cyber Emergency Response Team (ICS-CERT) der US-amerikanischen Cybersecurity and Infrastructure Security Agency (CISA) neue Sicherheitshinweise herausgegeben, um das Bewusstsein für Cyberrisiken bei CNC-Steuerungen von Haas und Heidenhain zu schärfen“, sagt Udo Schneider, IoT Security Evangelist Europe bei Trend Micro. Um CNC-Maschinen vor Angriffen zu schützen, raten die Security-Spezialisten zu folgenden Schutzmaßnahmen:

Einsatz von kontextsensitiven industriellen Intrusion-Prevention- und Intrusion-Detection-Systemen (IDS/IPS): Diese Systeme können Betreibern helfen, den Datenverkehr im Zusammenhang mit den Industrieprotokollen ihrer CNC-Maschinen in Echtzeit zu überwachen, sodass sie legitime Arbeitsanforderungen besser von potenziell bösartigen Aktivitäten unterscheiden können.

Netzwerksegmentierung: Eine korrekte Netzwerkarchitektur ist zusammen mit Standardsicherheitstechnologien wie virtuellen lokalen Netzwerken (VLANs) und Firewalls von entscheidender Bedeutung, um die Zahl ungeschützter Schnittstellen zu begrenzen, die von Cyberkriminellen ausgenutzt werden könnten.

Patch-Management: Betriebssysteme und Software von CNC-Maschinen sollten mit Patches auf dem aktuellen Stand gehalten werden, um Cyberkriminelle davon abzuhalten, kritische Schwachstellen auszunutzen.