IT-Sicherheit

Wissen schützen per Dongle und Co.

Software ist für viele Hersteller mittlerweile so schützenswert wie die Technik ihrer Produkte selbst. Der Schaden durch Kopieren, Reverse Engineering und Manipulation kann existenzbedrohend sein. Das ist ein guter Grund, in Technik zu investieren, die Software etwa auf Maschinen und Steuerungen gegen unerwünschten Zugriff absichern kann.

Globalisierung, individualisierte Produkte und der Einsatz von Software haben dazu geführt, dass sich der Markt für Maschinenbauer und Gerätehersteller verändert hat. Software zählt dabei vielerorts zum wertvollsten Knowhow der Hersteller. Somit steht sie auch im Fokus von möglichen Angreifern, um Produktpiraterie, Reverse Engineering und Manipulation zu betreiben. Schützen lassen sich diese Werte etwa mit der Codemeter-Technologie der Wibu-Systems AG. Das System nutzt unterschiedliche Verschlüsselungsverfahren wie die symmetrische Verschlüsselung AES (Advanced Encryption Standard) und die asymmetrische Verschlüsselung ECC (Elliptic Curve Cryptography) oder RSA (Rivest, Shamir, Adleman) um die Software vor unerwünschtem Zugriff zu schützen. Die kryptografischen Schlüssel werden gemeinsam mit Lizenzbedingungen und Optionen wie Pay-per-Use-Zähler, Zeitbegrenzung, Named-User oder Floating Licenses in einem Container gespeichert. Der Container kann ein Dongle oder eine softwarebasierte Aktivierungsdatei sein, die an den Fingerabdruck des Zielsystems angebunden wird. Teil des Technologiepakets sind Anwendungen und eine Schnittstelle zum Ver- und Entschlüsseln sowie zum Signieren. Für die Integration in die Geschäftsprozesse sowie in ERP- und E-Commerce-Anwendungen dient die Anwendung Codemeter License Central, die auch in einer Cloud betrieben werden kann.

Integration in Steuerungen

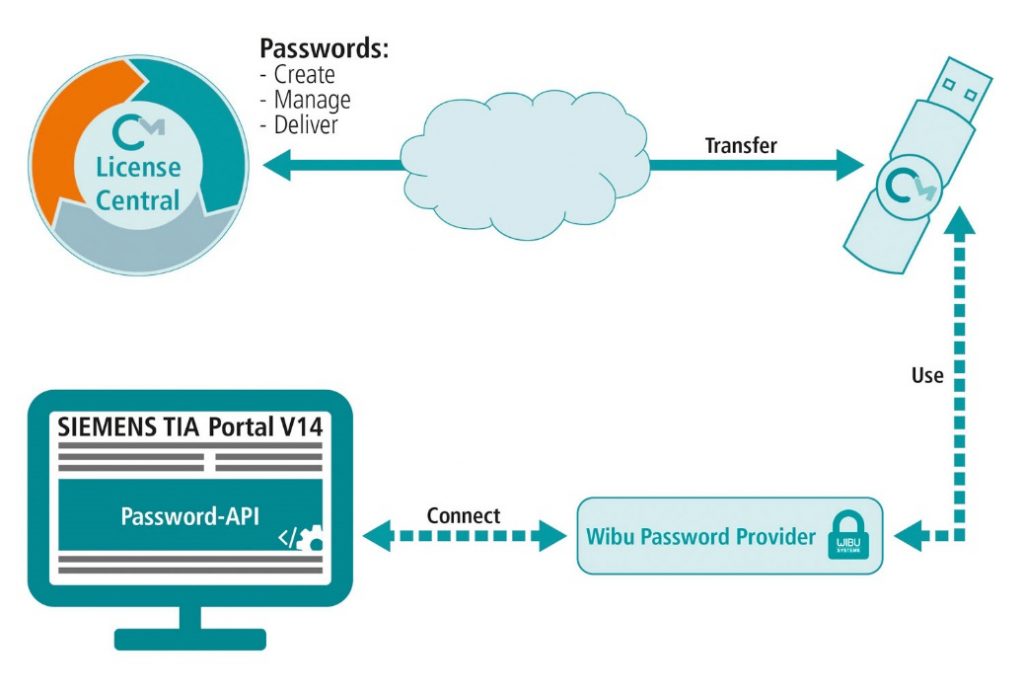

Verschiedene Steuerungsanbieter haben Codemeter-Technologie bereits in ihre Engineering-Werkzeuge integriert. Damit können Hersteller Programmcodes schützen, die sie selbst entwickelt haben. Zu den Lösungen der Steuerungsanbieter zählen Siemens mit dem TIA Portal, ABB, B&R Automation Studio, Codesys sowie Phoenix Contact mit dem PC Worx Engineer und Rockwell Software Studio 5000 Logix Designer. Das TIA Portal selbst erlaubt Maschinen- und Anlagenbauern den Zugriff auf ein Software-Paket, das neben Funktionen zur Automatisierung und Digitalisierung auch Engineering-Daten beinhaltet. Ab der Version 14 SP 1 des Portals steht zudem ein Passwort-Provider zur Verfügung, der mit der Passwort-API von Siemens verknüpft ist. Die Passwörter können so in den Codemeter-Dongles gespeichert werden. Die Zugangskontrolle über Nutzungszeitraum, Ablaufdatum oder einen Nutzungszähler legt fest, wie die Benutzer auf Engineering-Daten zugreifen beziehungsweise ob sie diese verändern können. So soll sichergestellt werden, dass nur berechtigte Benutzer die entsprechenden Projekte sehen und bearbeiten können.